KeePass là lựa chọn phù hợp khi bạn muốn lưu trữ mật khẩu theo kiểu “một kho dữ liệu riêng” và tự kiểm soát hoàn toàn, thay vì phụ thuộc vào trình duyệt hoặc dịch vụ bên thứ ba.

Nếu bạn đang tìm cách bắt đầu nhanh, bài này sẽ đi từ việc hiểu KeePass là gì, tải ở đâu, đến tạo kho mật khẩu đầu tiên và dùng các tính năng cốt lõi như tạo mật khẩu mạnh, Auto-Type và sao lưu.

Bên cạnh thao tác cơ bản, bạn cũng sẽ biết cách thiết lập lớp bảo vệ quan trọng nhất: master password, key file, cấu hình chống dò đoán, và thói quen sử dụng để giảm rủi ro mất dữ liệu.

Giới thiệu ý mới, dưới đây là hướng dẫn theo đúng hành trình người mới thường cần: hiểu đúng → cài đúng → dùng đúng → mở rộng đúng.

KeePass là gì và vì sao phù hợp để lưu mật khẩu ngoại tuyến?

KeePass là phần mềm mã nguồn mở giúp lưu mọi thông tin đăng nhập trong một tệp cơ sở dữ liệu được mã hóa, mở bằng một “khóa chính”, nên bạn chỉ cần nhớ một thứ thay vì nhớ hàng chục mật khẩu.

Để bắt đầu đúng, bạn cần hiểu lợi thế lớn nhất của KeePass nằm ở mô hình “tệp vault” độc lập: bạn lưu ở đâu, sao lưu ra sao, và chia sẻ thế nào là do bạn quyết định.

KeePass nổi bật ở điểm nào so với cách lưu mật khẩu truyền thống?

KeePass khóa toàn bộ dữ liệu trong một tệp được mã hóa (không chỉ mật khẩu mà còn cả username, URL, ghi chú), nên nếu tệp bị lấy trộm thì kẻ tấn công vẫn phải vượt qua cơ chế giải mã và dẫn xuất khóa.

Cụ thể hơn, cách lưu “ghi chú trên điện thoại”, “file text”, “ảnh chụp màn hình” hoặc “nhớ trong đầu” thường thất bại ở hai điểm: dễ lộ và khó mở rộng khi số lượng tài khoản tăng.

Khi nào bạn nên cân nhắc dùng KeePass?

KeePass hợp với người thích kiểm soát dữ liệu, muốn lưu offline/portable, hoặc cần một kho mật khẩu chạy ổn định trên máy cá nhân mà không phụ thuộc đồng bộ tự động.

Ngoài ra, nếu bạn đang muốn chuyển sang một trình quản lý mật khẩu có tệp lưu trữ rõ ràng, dễ backup, thì KeePass là lựa chọn đáng cân nhắc trong nhóm phần mềm bảo mật mật khẩu.

KeePass hoạt động như thế nào với tệp cơ sở dữ liệu KDBX?

KeePass hoạt động bằng cách tạo một tệp vault (thường là KDBX) được mã hóa và chỉ mở khi bạn cung cấp đúng master password và/hoặc key file, nên “cửa” bảo mật nằm ở khóa mở vault.

Tiếp theo, khi đã nắm cơ chế vault, bạn sẽ dễ quyết định nên đặt master password thế nào, có cần key file không, và cấu hình chống dò đoán ra sao.

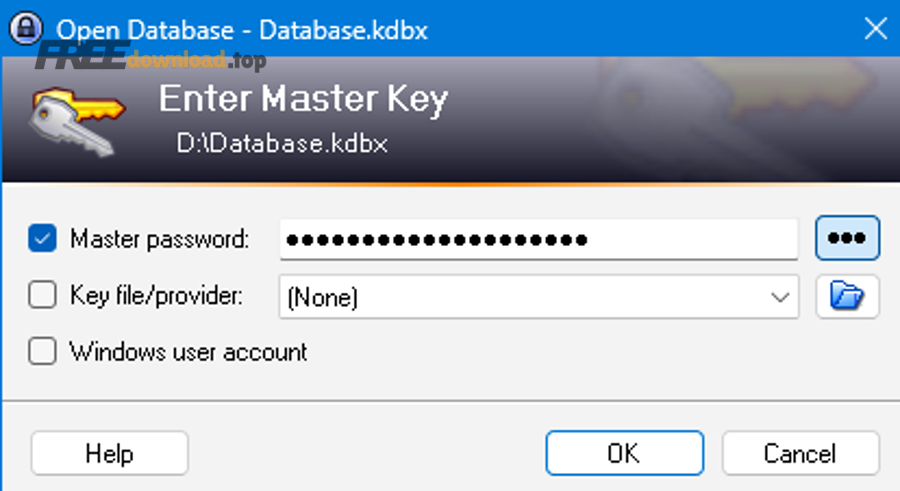

Master password, key file và Windows user account: hiểu đúng để chọn đúng

Master password là lựa chọn phổ biến nhất vì linh hoạt và dễ mang theo. Key file là “vật chứng” bổ sung: có thể là một tệp nhỏ bạn giữ riêng (USB/ổ mã hóa), giúp tăng lớp bảo vệ nếu được quản lý đúng.

Trong khi đó, gắn với tài khoản Windows phù hợp một số môi trường máy cá nhân/đơn vị, nhưng bạn nên cân nhắc khả năng phục hồi khi đổi máy hoặc cài lại hệ điều hành.

Tại sao cần “key derivation/transformations” để chống dò đoán?

Khi kẻ tấn công có tệp vault, họ có thể thử đoán master password offline. Vì vậy, KeePass dùng cơ chế dẫn xuất khóa (kèm số vòng biến đổi) để làm chậm mỗi lần thử sai, khiến brute-force trở nên đắt đỏ hơn.

Theo nghiên cứu của USENIX Association từ hội thảo SOUPS 2025, vào 08/2025, chỉ 12% người dùng sử dụng ứng dụng quản lý mật khẩu chuyên dụng, cho thấy nhiều người vẫn chưa có thói quen bảo vệ vault đúng cách ngay từ đầu.

Cách tải và cài KeePass trên Windows, Linux, macOS có khó không?

Không khó: bạn có thể dùng bản cài đặt (EXE) hoặc bản portable (ZIP), trong đó portable chỉ cần giải nén là chạy, phù hợp khi không có quyền admin.

Để bắt đầu nhanh và tránh tải nhầm, bạn nên ưu tiên trang chính thức và kiểm tra đúng phiên bản trước khi dùng.

Tải chính thức ở đâu để an toàn?

Bạn có thể vào trang tải chính thức: https://keepass.info/download.html (bản 2.x) và chọn “Installer” hoặc “Portable”.

Nếu bạn thấy các trang tổng hợp phần mềm (ví dụ phanmemfree.top) đăng lại link, hãy coi đó là nguồn tham khảo phụ; tốt nhất vẫn lấy từ trang chính thức để giảm rủi ro tệp bị thay đổi và dễ đối chiếu thông tin phát hành.

Chọn bản Installer hay Portable: nên chọn cái nào?

Chọn Installer khi bạn muốn tích hợp “đúng kiểu Windows”, có shortcut, cập nhật tiện theo thói quen. Chọn Portable khi bạn muốn mang theo USB/ổ ngoài hoặc muốn chạy trên nhiều máy mà không cài đặt.

Ví dụ, hướng dẫn của KeePass nêu rõ portable chỉ cần tải ZIP, giải nén và chạy, không cần cài đặt thêm.

Linux/macOS: dùng KeePass hay biến thể tương thích tốt hơn?

KeePass 2.x có thể chạy qua Mono trong một số trường hợp, nhưng nhiều người dùng thích trải nghiệm native hơn (phần này bạn sẽ thấy ở phần mở rộng sau ranh giới ngữ cảnh).

Tạo vault đầu tiên: thiết lập master password và key file ra sao?

Cách làm chuẩn là tạo database mới, chọn cơ chế khóa mở (master password và/hoặc key file), rồi đặt cấu hình bảo mật vừa đủ mạnh nhưng không gây “tự làm khó” khi dùng hằng ngày.

Sau đây là quy trình tối ưu cho người mới: ưu tiên master password mạnh, cân nhắc key file nếu bạn có thói quen quản lý file cẩn thận, và bật các tùy chọn khóa tự động.

Bước 1: Tạo database mới và đặt master password “đủ mạnh để sống lâu”

Hãy đặt master password dài, khó đoán, nhưng bạn nhớ được. Thực tế, một passphrase dài (nhiều từ) thường dễ nhớ hơn chuỗi ký tự ngắn nhưng rối, trong khi vẫn đủ mạnh nếu độ dài tốt.

Để minh họa, bạn có thể dùng cấu trúc câu + từ hiếm + biến thể riêng (không dùng câu nổi tiếng), và tránh tái sử dụng master password ở nơi khác.

Bước 2: Có nên bật key file ngay từ đầu?

Nếu bạn thường xuyên sao lưu và có nơi cất file an toàn (ví dụ ổ mã hóa, USB riêng), key file là lớp “thứ hai” tốt. Nhưng nếu bạn hay thất lạc file, bạn có thể tự khóa mình khỏi vault.

Quan trọng hơn, nếu dùng key file, hãy có chiến lược backup: tối thiểu 2 bản ở 2 nơi, và ghi chú quy trình phục hồi.

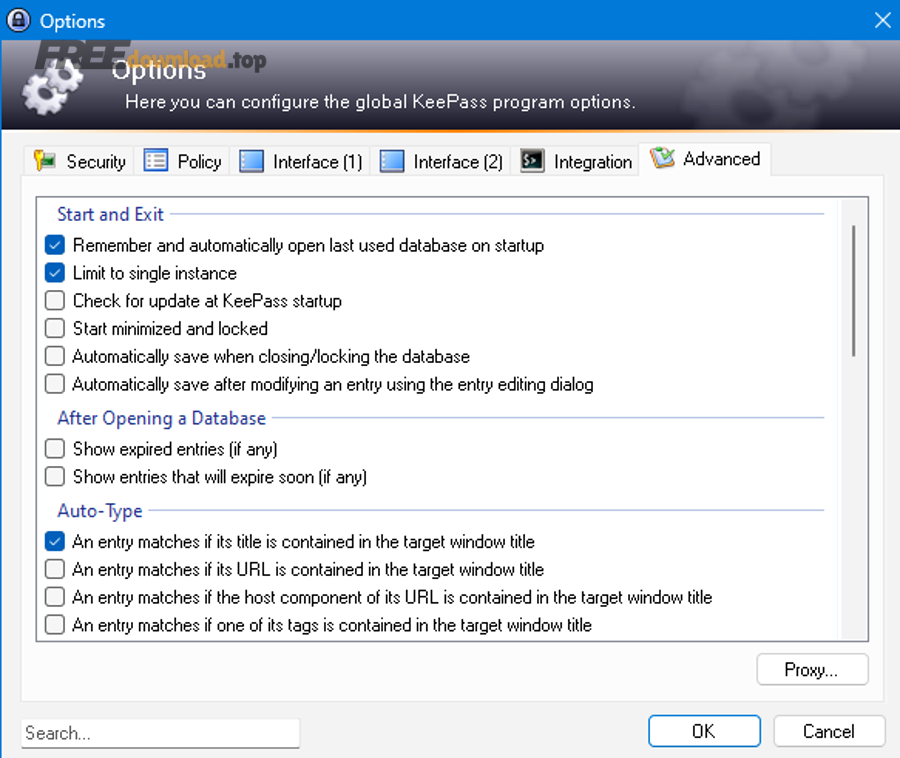

Bước 3: Thiết lập auto-lock để giảm rủi ro khi rời máy

Hãy bật khóa khi máy idle/khóa màn hình và cân nhắc khóa sau một khoảng thời gian. Đây là lớp bảo vệ thực tế nhất vì sự cố phổ biến là “để KeePass mở rồi đi đâu đó”.

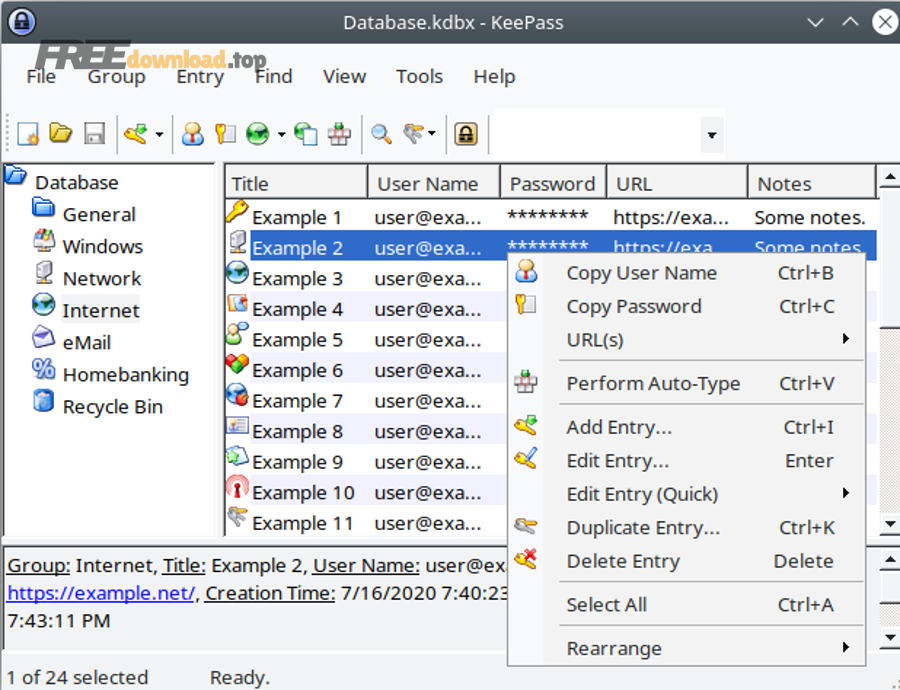

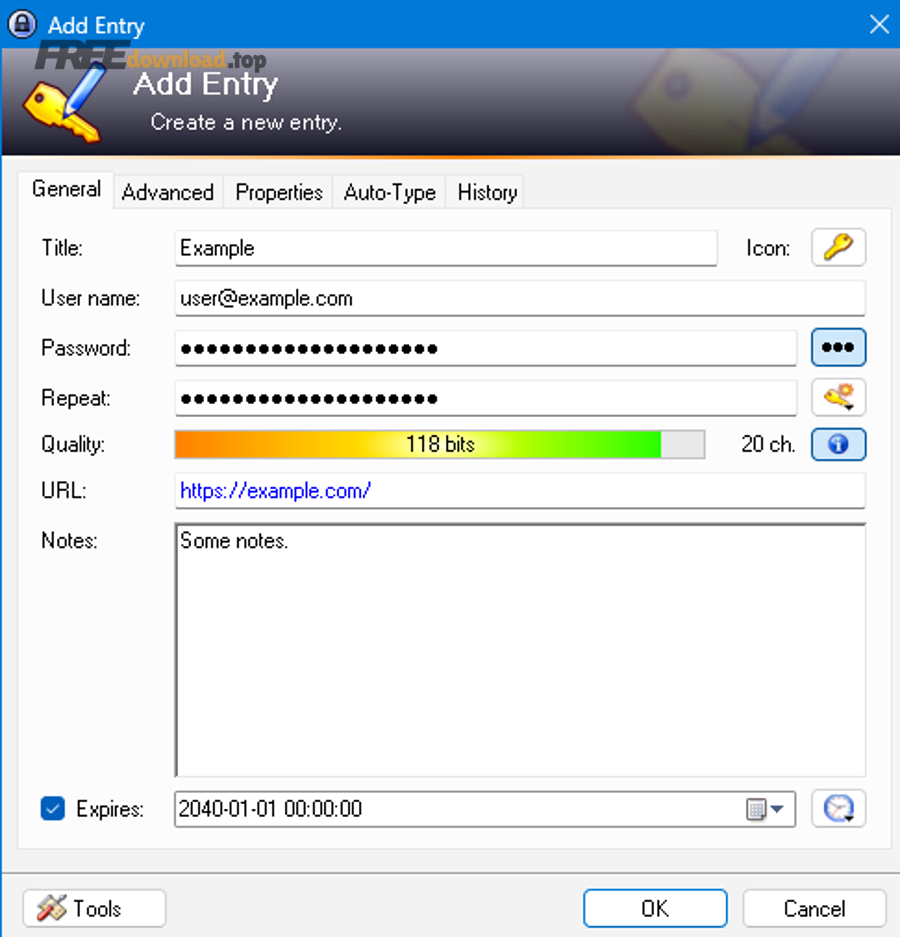

Thêm tài khoản và tạo mật khẩu mạnh bằng Password Generator như thế nào?

Bạn thêm một entry cho mỗi tài khoản và dùng Password Generator để tạo mật khẩu ngẫu nhiên, dài, khó đoán; sau đó lưu lại kèm URL, ghi chú và quy tắc đăng nhập nếu cần.

Tiếp theo, khi đã quen thao tác thêm entry, bạn sẽ tối ưu được quy trình “tạo mới → lưu → đăng nhập” mà không phải nghĩ lại mỗi lần.

Cách thêm entry đúng chuẩn để sau này tìm nhanh

Hãy đặt Title theo dạng bạn dễ tìm (tên dịch vụ + mục đích), điền đúng URL (trang đăng nhập), và dùng Group để phân loại (cá nhân, công việc, ngân hàng, mạng xã hội).

Quan trọng hơn, hãy tận dụng Notes để lưu các thông tin phục hồi (ngày tạo, email đăng ký, câu hỏi bảo mật nếu buộc dùng) nhưng tránh lưu dữ liệu nhạy cảm thừa.

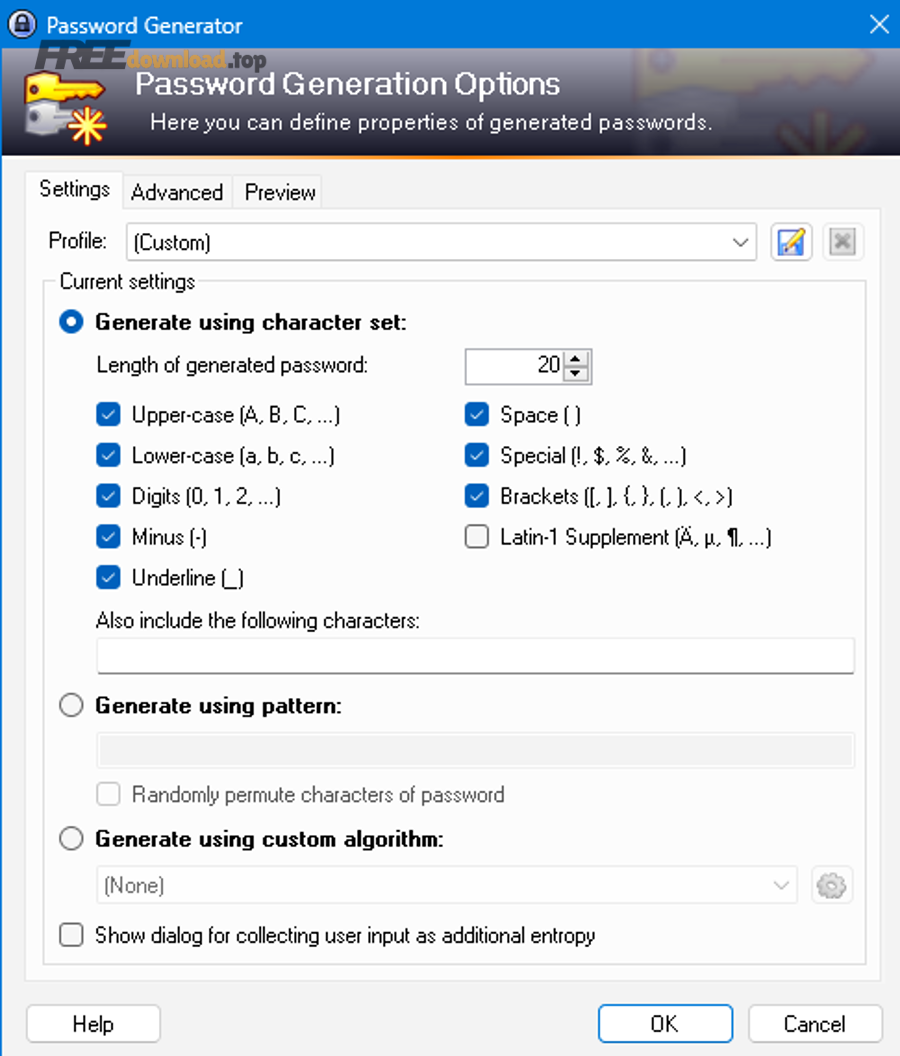

Tạo mật khẩu mạnh: nên ưu tiên độ dài hay ký tự đặc biệt?

Ưu tiên độ dài trước, rồi mới đến độ đa dạng ký tự. Mật khẩu dài thường tăng không gian tìm kiếm mạnh hơn, trong khi ký tự đặc biệt đôi khi gây lỗi nếu website hạn chế.

Cụ thể, bạn có thể tạo profile tạo mật khẩu theo từng nhóm: nhóm “ngân hàng” dài hơn, nhóm “diễn đàn” vừa đủ, và bật kiểm tra chất lượng để tự nhắc khi mật khẩu quá yếu.

Mẹo tránh lỗi “website không nhận mật khẩu”

Nhiều website giới hạn ký tự hoặc không cho phép một số ký tự. Khi gặp lỗi, bạn chỉnh profile: bỏ các ký tự dễ bị chặn, hoặc dùng pattern phù hợp, rồi lưu lại để lần sau khỏi chỉnh lại.

Auto-Type và clipboard: nhập nhanh mà vẫn giảm rủi ro lộ mật khẩu được không?

Có: bạn có thể dùng Auto-Type để gõ tự động theo chuỗi phím và dùng clipboard có hẹn giờ xóa, nhờ đó giảm thao tác copy-paste và giảm thời gian mật khẩu nằm lộ trong clipboard.

Để hiểu rõ hơn, bạn cần biết Auto-Type hoạt động theo chuỗi mặc định và có thể tùy biến theo từng cửa sổ đăng nhập.

Auto-Type dùng khi nào hiệu quả nhất?

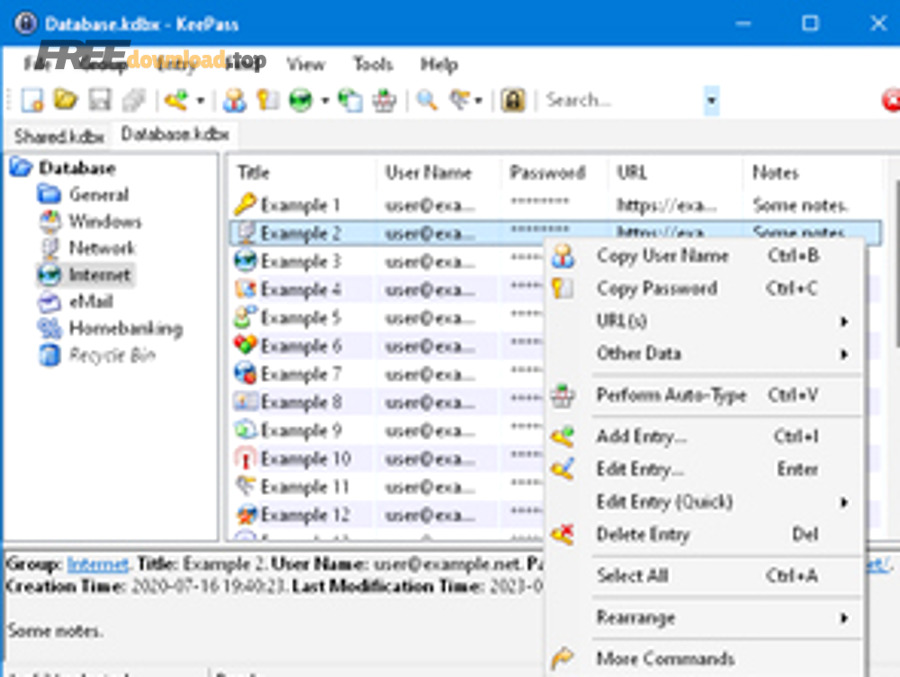

Auto-Type đặc biệt hiệu quả khi trang đăng nhập có form chuẩn: username → tab → password → enter. KeePass mô tả chuỗi mặc định thường là dạng {USERNAME}{TAB}{PASSWORD}{ENTER} và cho phép tùy biến theo từng entry.

Tuy nhiên, bạn nên kiểm tra cửa sổ đích (target window) để tránh gõ nhầm vào ứng dụng khác khi bạn đang mở nhiều cửa sổ.

Clipboard có hẹn giờ: lợi ích thật sự là gì?

Nếu bạn buộc phải copy, hãy đặt thời gian tự xóa clipboard để mật khẩu không “kẹt” lại và bị dán nhầm nơi khác. Đây là thói quen nhỏ nhưng giúp giảm rủi ro lộ lọt do vô tình.

Quan trọng hơn, hãy tránh chụp màn hình khi đang hiện mật khẩu, và hạn chế để entry ở trạng thái “show password” quá lâu.

Nhập nhanh nhưng vẫn an toàn: thói quen nào đáng giữ?

Hãy ưu tiên Auto-Type cho đăng nhập thường xuyên; chỉ copy khi website chặn Auto-Type. Đồng thời, bật khóa tự động, và luôn lưu vault ở nơi bạn kiểm soát quyền truy cập.

Theo nghiên cứu của Carnegie Mellon University từ hội thảo SOUPS 2019, vào 08/2019, người dùng thường bị giằng co giữa “tiện” và “an toàn” khi dùng công cụ quản lý mật khẩu, nên thiết kế thói quen đúng từ đầu giúp duy trì việc dùng lâu dài.

Sao lưu, đồng bộ và phục hồi: làm gì để không mất vault?

Bạn nên coi vault như “két”: luôn có ít nhất 2 bản sao, lưu ở 2 nơi khác nhau, và có cách kiểm tra định kỳ để chắc chắn bản sao mở được.

Tiếp theo, khi đã có backup, bạn mới tính đến đồng bộ để tiện dùng nhiều thiết bị mà không biến đồng bộ thành điểm yếu.

Nguyên tắc 3-2-1 đơn giản cho người mới

Giữ 3 bản (1 bản chính + 2 bản sao), lưu trên 2 loại nơi khác nhau (ổ máy + ổ ngoài), và 1 bản ở ngoài thiết bị chính (đám mây/ổ khác) nếu bạn chấp nhận mô hình đó.

Nếu bạn dùng cloud, hãy ưu tiên thư mục có xác thực đa yếu tố và cân nhắc mã hóa ổ/thiết bị để giảm rủi ro khi bị lộ quyền truy cập.

Phục hồi an toàn: bạn cần kiểm tra điều gì?

Đừng chỉ “copy file là xong”. Hãy thử mở file backup định kỳ, kiểm tra entry quan trọng, và xác nhận key file (nếu có) vẫn hoạt động. Việc này giúp bạn phát hiện sớm lỗi hỏng file hoặc nhầm phiên bản.

Đồng bộ nhiều thiết bị mà không tạo xung đột

Khi dùng nhiều máy, hãy tránh mở và chỉnh cùng lúc trên hai nơi rồi lưu đè. Nếu cần, bạn áp dụng quy tắc: một nơi chỉnh, nơi còn lại chỉ mở đọc, hoặc dùng quy trình merge cẩn thận.

Plugins, import/export và kiểm tra toàn vẹn: mở rộng KeePass an toàn thế nào?

KeePass có kiến trúc plugin và nhiều công cụ import/export, nhưng nguyên tắc là chỉ cài thứ bạn hiểu, tải đúng nguồn, và ưu tiên tính toàn vẹn file trước khi tin tưởng dữ liệu nhập vào.

Đặc biệt, khi bạn bắt đầu nhập dữ liệu từ nơi khác, rủi ro lớn nhất thường không nằm ở mã hóa, mà nằm ở file trung gian (CSV/JSON) bị lộ trong quá trình chuyển đổi.

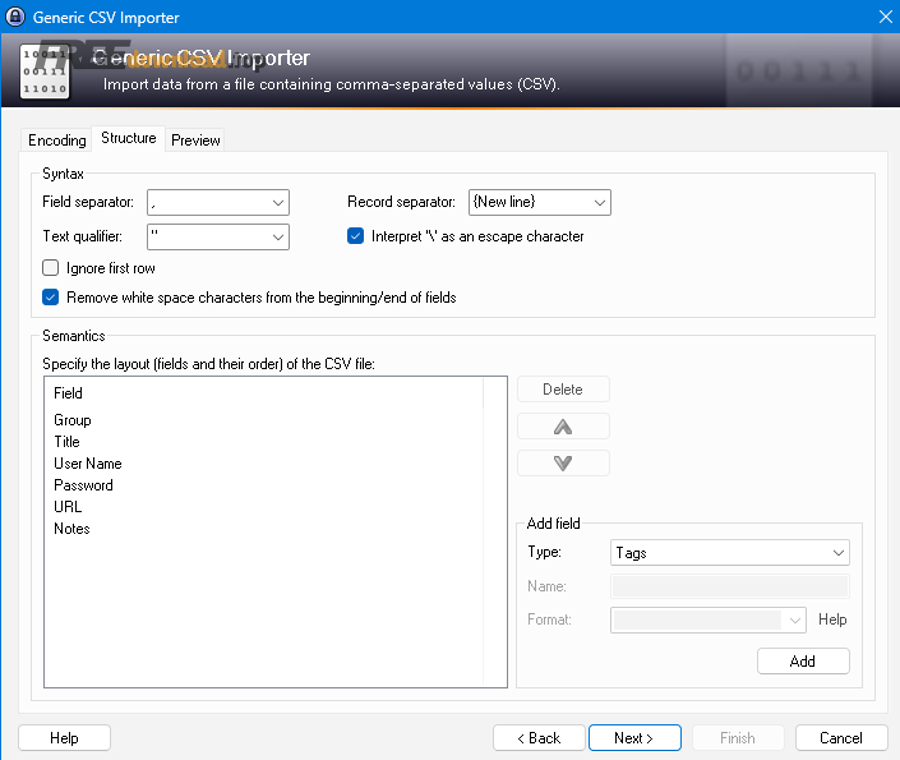

Import dữ liệu: vì sao CSV là “điểm nguy hiểm”?

CSV thường là văn bản thuần; chỉ cần bạn lưu nhầm vào thư mục sync hoặc gửi nhầm là dữ liệu lộ ngay. Vì vậy, nếu phải dùng CSV, hãy tạo trong thư mục tạm, xóa sạch sau khi import, và dọn Recycle Bin.

Ngoài ra, hãy ưu tiên định dạng import chính thức mà KeePass hỗ trợ và đọc kỹ màn hình mapping trường để tránh đảo lộn username/password.

Plugin: cài thế nào để không tự tạo lỗ hổng?

Chỉ cài plugin phổ biến, có nguồn rõ ràng, và tránh “plugin lạ” hứa hẹn tính năng quá đà. Khi không cần nữa, gỡ bỏ để giảm bề mặt tấn công.

Kiểm tra chữ ký/hashes: nên làm khi nào?

Khi tải bản phát hành mới hoặc tải từ mirror, bạn nên xem phần thông tin hashes/chữ ký (nếu có) để tăng độ tin cậy, đặc biệt với môi trường công việc yêu cầu kiểm soát phần mềm.

KeePass cũng công bố thông tin phát hành và khuyến nghị nâng cấp ở trang tin tức/phiên bản ổn định.

Ranh giới ngữ cảnh: Đến đây, bạn đã có thể dùng KeePass theo “chu trình chuẩn” (tạo vault → thêm entry → tạo mật khẩu → Auto-Type → backup). Phần tiếp theo mở rộng sang lựa chọn biến thể, tương thích và chuyển đổi dữ liệu khi bạn đổi hệ sinh thái.

Mở rộng hệ sinh thái và tương thích dữ liệu khi đổi thói quen

Phần này giúp bạn hiểu các biến thể phổ biến, điểm mạnh/yếu khi chuyển hệ điều hành, và cách chia sẻ dữ liệu an toàn để không biến quá trình “chuyển kho” thành rủi ro.

KeePass 1.x và 2.x khác nhau thế nào trong thực tế sử dụng?

Bản 2.x thường được nhắc nhiều hơn vì hệ tính năng phong phú và tài liệu hỗ trợ sâu. Nếu bạn đang bắt đầu mới, ưu tiên 2.x để tận dụng đầy đủ generator, Auto-Type, cấu hình và khả năng mở rộng.

Quan trọng hơn, bạn nên thống nhất một định dạng vault cho hệ thống của mình để tránh phải chuyển đổi qua lại nhiều lần.

Khi nào nên chọn biến thể native cho macOS/Linux?

Nếu bạn muốn trải nghiệm native, bạn có thể cân nhắc một biến thể chạy tốt đa nền tảng và vẫn giữ khả năng tương thích dữ liệu; cách chọn tốt nhất là dựa trên mức độ “hợp hệ điều hành” và thói quen sử dụng của bạn.

Trong thực tế, nhiều người dùng chuyển từ giải pháp cloud như Bitwarden sang mô hình vault file để tự kiểm soát, nhưng vẫn muốn giao diện native và phím tắt tiện trên macOS/Linux.

Định dạng KDBX: lợi ích tương thích và rủi ro khi chia sẻ

Lợi ích lớn nhất của KDBX là tương thích rộng trong hệ sinh thái KeePass. Nhưng rủi ro lớn nhất khi chia sẻ là bạn vô tình gửi kèm key file hoặc để lộ master password qua kênh chat/email.

Vì vậy, nếu bắt buộc chia sẻ, hãy tách kênh: gửi vault qua một kênh, gửi key file qua kênh khác, và tuyệt đối không gửi master password cùng nơi.

Mẹo chuyển dữ liệu an toàn khi đổi công cụ

Khi chuyển đổi, hãy tránh xuất CSV nếu không bắt buộc. Nếu phải xuất, hãy làm trong môi trường offline, dùng thư mục tạm, xóa sạch file trung gian, và đổi master password sau khi chuyển xong nếu bạn nghi ngờ đã có rò rỉ.

Ngoài ra, hãy coi quá trình chuyển đổi là “dự án nhỏ”: làm từng nhóm tài khoản, kiểm tra đăng nhập, rồi mới xóa dữ liệu cũ để tránh mất mát.

Các câu hỏi thường gặp

Dưới đây là các câu hỏi người mới hay gặp khi bắt đầu dùng KeePass, kèm trả lời ngắn gọn để bạn xử lý nhanh theo tình huống.

Nếu quên master password thì có cách nào mở lại không?

Không có “cửa hậu” an toàn: nếu quên master password (và/hoặc mất key file), bạn gần như không thể giải mã vault. Vì vậy, hãy ưu tiên master password bạn nhớ được, và cân nhắc quy trình lưu trữ gợi nhớ an toàn (không ghi lộ liễu).

Có nên lưu luôn mã 2FA/TOTP trong cùng một vault không?

Tùy mức rủi ro bạn chấp nhận. Lưu cùng nơi tiện hơn nhưng tăng “một điểm rơi”. Nếu bạn muốn tách lớp, hãy để 2FA ở thiết bị khác hoặc ứng dụng khác, nhất là cho tài khoản quan trọng.

Tại sao Auto-Type đôi khi gõ sai vào cửa sổ khác?

Thường là do bạn chưa cấu hình target window đúng hoặc bạn chuyển focus quá nhanh. Hãy đặt rule theo tiêu đề cửa sổ và thử lại vài lần để ổn định.

Dùng portable có mất an toàn hơn không?

Không nhất thiết. Portable chỉ là cách chạy; an toàn phụ thuộc vào master password, key file, thiết lập khóa tự động và cách bạn bảo vệ nơi lưu vault (ổ mã hóa, quyền truy cập, backup).