Xác thực 2 lớp là lớp “chốt cửa” thứ hai sau mật khẩu, giúp giảm mạnh nguy cơ bị chiếm tài khoản khi mật khẩu bị lộ, bị đoán hoặc bị lừa qua trang giả mạo. Nếu bạn dùng email, mạng xã hội, ví điện tử hay tài khoản công việc, bật 2 lớp gần như là bước bảo vệ bắt buộc.

Không chỉ bật cho có, bạn còn cần chọn đúng phương thức (SMS, ứng dụng tạo mã, thông báo đẩy, khóa bảo mật, passkey) vì mức độ an toàn và độ tiện khác nhau rõ rệt. Chọn sai có thể khiến bạn vừa phiền, vừa vẫn “dính” các kịch bản tấn công phổ biến như SIM swap hoặc phishing thời gian thực.

Ngoài việc đăng nhập, nhiều rủi ro lại đến từ khâu khôi phục tài khoản: mất điện thoại, đổi số, mất mã dự phòng. Chuẩn bị trước kịch bản này sẽ giúp bạn không bị khóa ngoài chính tài khoản của mình.

Giới thiệu ý mới, dưới đây là cách hiểu đúng, cách chọn đúng và cách bật xác thực 2 lớp theo một quy trình thống nhất để áp dụng cho hầu hết dịch vụ phổ biến.

Xác thực 2 lớp là gì và khác mật khẩu một lớp thế nào?

Xác thực 2 lớp là cơ chế đăng nhập yêu cầu hai yếu tố độc lập (ví dụ: mật khẩu + mã OTP/khóa bảo mật), khác với “một lớp” chỉ dựa vào mật khẩu nên dễ bị phá vỡ nếu mật khẩu lộ hoặc bị tái sử dụng. Tiếp theo, hiểu 3 nhóm “yếu tố” sẽ giúp bạn chọn đúng loại 2 lớp phù hợp.

Cụ thể, 2 lớp thường kết hợp giữa: cái bạn biết (mật khẩu/PIN), cái bạn có (điện thoại/khóa bảo mật), và/hoặc cái bạn là (vân tay/Face ID). Điểm mấu chốt nằm ở tính “độc lập”: kẻ xấu có mật khẩu vẫn chưa đủ nếu thiếu thiết bị hoặc xác nhận sinh trắc.

Ngược lại, chỉ dựa vào mật khẩu khiến bạn gặp các tình huống như: rò rỉ dữ liệu (data breach), dò mật khẩu hàng loạt (password spraying), nhồi thông tin (credential stuffing) khi bạn trùng mật khẩu giữa nhiều nơi. Khi thêm lớp thứ hai, đường tấn công này bị chặn ở “cửa ải” tiếp theo.

Theo nghiên cứu của NIST từ chương trình Digital Identity Guidelines, vào 06/2017 (cập nhật đến 03/2020), hệ thống xác thực được khuyến nghị dựa trên nhóm yếu tố và mức đảm bảo, nhấn mạnh việc kết hợp yếu tố để tăng độ tin cậy của đăng nhập.

Vì sao nên bật xác thực 2 lớp cho email, mạng xã hội và tài khoản ngân hàng?

Có, bạn nên bật xác thực 2 lớp vì nó chặn hiệu quả các cuộc chiếm đoạt tài khoản dựa trên mật khẩu, giảm tác hại khi lộ thông tin đăng nhập và tạo tín hiệu cảnh báo sớm khi có đăng nhập bất thường. Để thấy rõ lợi ích, hãy bắt đầu từ những kênh hay bị tấn công nhất.

Thứ nhất, email thường là “chìa khóa tổng” để đặt lại mật khẩu của nhiều dịch vụ khác; mất email là dễ kéo theo mất hàng loạt tài khoản. Thứ hai, mạng xã hội bị nhắm vì giá trị thương mại: chạy quảng cáo, lừa đảo bạn bè, chiếm fanpage. Thứ ba, tài khoản ngân hàng/ví là mục tiêu trực tiếp để rút tiền hoặc chiếm quyền giao dịch.

Quan trọng hơn, 2 lớp không chỉ “khóa cửa” mà còn tạo tín hiệu phát hiện: bạn sẽ nhận mã/nhận thông báo đăng nhập dù bạn không thao tác, từ đó đổi mật khẩu và thu hồi phiên đăng nhập kịp thời.

Theo nghiên cứu của Microsoft từ kênh Microsoft Security, vào 08/2019, bật MFA có thể chặn hơn 99,9% các cuộc tấn công chiếm đoạt tài khoản, vì biết mật khẩu thôi là chưa đủ để vượt qua lớp thứ hai.

Có những phương thức xác thực 2 lớp nào và nên chọn loại nào?

Có 5 nhóm phương thức xác thực 2 lớp phổ biến: SMS/thoại, mã OTP trong ứng dụng (TOTP), thông báo đẩy (push), email, và khóa bảo mật/passkey (FIDO/WebAuthn). Tuy nhiên, độ an toàn không đồng đều nên bạn cần chọn theo rủi ro và mức tiện.

Cụ thể hơn:

- SMS/thoại: dễ dùng, phù hợp người mới, nhưng dễ bị SIM swap, chặn/đánh cắp tin nhắn, lộ mã qua lừa đảo.

- TOTP trong ứng dụng: tạo mã offline theo thời gian, khó bị chặn hơn SMS; vẫn cần cảnh giác phishing (kẻ xấu lừa bạn nhập mã vào trang giả).

- Push “Approve/Deny”: rất tiện, nhưng có rủi ro “mỏi tay” khi bị spam yêu cầu xác nhận (MFA fatigue) nếu cấu hình yếu.

- Email làm mã: dễ triển khai nhưng kém an toàn nếu email cũng chưa bật 2 lớp; còn có nguy cơ bị chiếm hộp thư trước.

- Khóa bảo mật / Passkey: mức bảo vệ cao, chống phishing tốt vì gắn với miền (domain) và cơ chế khóa công khai; phù hợp tài khoản quan trọng.

Để minh họa nhanh, bảng này chứa so sánh theo mức an toàn, độ tiện và khả năng dùng offline để bạn chọn đúng phương án.

Bảng này giúp bạn thấy vì sao “tiện” không luôn đồng nghĩa với “an toàn”, và khi nào nên ưu tiên khóa bảo mật/passkey.

| Phương thức | Mức an toàn | Tiện dùng | Offline | Gợi ý dùng cho |

|---|---|---|---|---|

| SMS/Thoại | Trung bình | Rất cao | Không | Tài khoản ít rủi ro, người mới bắt đầu |

| TOTP (ứng dụng) | Cao | Cao | Có | Email, mạng xã hội, công việc cá nhân |

| Push | Trung bình–Cao | Rất cao | Không | Tài khoản doanh nghiệp, cần thêm chống “fatigue” |

| Email OTP | Thấp–Trung bình | Cao | Không | Chỉ dùng khi email đã được bảo vệ chặt |

| Khóa bảo mật/Passkey | Rất cao | Trung bình–Cao | Có (tùy loại) | Tài khoản “xương sống”: email chính, admin, tài chính |

Trong khi đó, nếu bạn đang phân vân “SMS có đủ không?”, hãy xem SMS như bước khởi đầu chứ không phải đích đến. Nếu dịch vụ cho phép, ưu tiên TOTP hoặc passkey/khóa bảo mật cho tài khoản quan trọng.

Theo nghiên cứu của Google từ nhóm Google Security, vào 05/2019, chỉ riêng việc thêm số điện thoại khôi phục đã có thể chặn tới 100% tấn công bot tự động và 99% phishing hàng loạt trong phạm vi nghiên cứu, cho thấy lớp bổ sung giúp giảm mạnh các kiểu tấn công phổ biến.

Theo nghiên cứu của NIST từ bộ hướng dẫn SP 800-63B, việc dùng mạng điện thoại công cộng (PSTN) cho xác thực ngoài băng (bao gồm SMS) được xếp loại RESTRICTED, kèm yêu cầu ràng buộc số điện thoại với thiết bị và quy trình đổi số chặt chẽ.

Cách bật xác thực 2 lớp: 7 bước chuẩn cho hầu hết dịch vụ

Cách bật xác thực 2 lớp hiệu quả nhất là theo quy trình 7 bước: bật 2 lớp → chọn phương thức chính → thêm phương thức dự phòng → lưu mã dự phòng → kiểm tra đăng nhập thử → siết khôi phục tài khoản → rà soát thiết bị/phiên. Dưới đây là cách làm nhanh mà đúng.

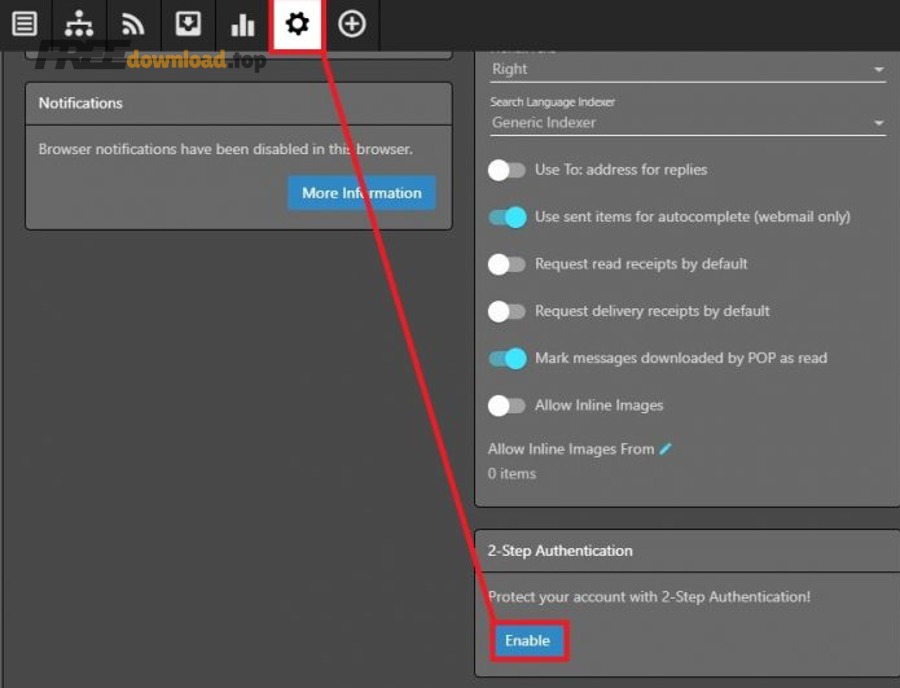

- Tìm mục bảo mật: vào Settings/Account → Security → Two-factor/2-Step/MFA.

- Bật 2 lớp: chọn “Enable/Turn on”.

- Chọn phương thức chính: ưu tiên TOTP hoặc passkey/khóa bảo mật nếu có.

- Thiết lập TOTP: quét QR bằng ứng dụng Authenticator, nhập mã xác nhận.

- Thêm dự phòng: thêm ít nhất 1 phương án khác (khóa dự phòng, TOTP thứ hai, hoặc số điện thoại).

- Lưu mã dự phòng: tải/ghi lại “backup codes/scratch codes” và cất tách khỏi điện thoại.

- Kiểm tra lại: đăng xuất rồi đăng nhập thử; kiểm tra mục “Devices/Sessions” và thu hồi phiên lạ.

Để bắt đầu nhanh với TOTP, bạn có thể dùng các ứng dụng chính thống (tùy hệ điều hành):

- Google Authenticator: https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 và https://apps.apple.com/app/google-authenticator/id388497605

- Microsoft Authenticator: https://play.google.com/store/apps/details?id=com.azure.authenticator và https://apps.apple.com/app/microsoft-authenticator/id983156458

Bên cạnh đó, nếu dịch vụ hỗ trợ passkey (đăng nhập bằng Face ID/vân tay/PIN thiết bị), hãy bật song song vì passkey thường chống phishing tốt hơn do gắn với đúng website/app.

Để minh họa, video này giải thích cơ chế 2FA/MFA và các cách triển khai phổ biến:

Theo nghiên cứu của Google từ nhóm Google Security, vào 05/2019, “on-device prompts” cho hiệu quả phòng chống cao hơn SMS đối với các tấn công có chủ đích trong phạm vi nghiên cứu, gợi ý rằng phương thức xác nhận gắn với thiết bị thường đáng ưu tiên khi có thể.

Nếu mất điện thoại hoặc không nhận mã xác thực 2 lớp thì xử lý ra sao?

Bạn có thể xử lý theo 4 hướng: dùng mã dự phòng, dùng phương thức dự phòng, khôi phục qua thiết bị đã đăng nhập, hoặc qua quy trình xác minh danh tính của dịch vụ. Tiếp theo, hãy đi theo thứ tự ít rủi ro nhất để tránh bị lợi dụng “khôi phục tài khoản”.

Ưu tiên 1: Dùng mã dự phòng (backup/scratch codes)

Nếu bạn đã lưu mã dự phòng, đây là cách nhanh và an toàn nhất: nhập 1 mã để đăng nhập, sau đó tắt mã cũ và tạo bộ mã mới. Tiếp theo, cập nhật lại phương thức 2 lớp chính (TOTP/passkey) ngay.

Ưu tiên 2: Dùng phương thức dự phòng đã thêm sẵn

Nếu bạn có thêm TOTP trên thiết bị thứ hai, khóa bảo mật dự phòng hoặc số điện thoại dự phòng, hãy dùng nó để vào tài khoản, rồi thay thiết bị chính. Cụ thể, hãy kiểm tra mục “Security methods/2FA methods” và xóa thiết bị thất lạc.

Ưu tiên 3: Dùng thiết bị đang đăng nhập sẵn

Nhiều dịch vụ cho phép xác nhận đăng nhập từ thiết bị đã tin cậy (trusted device). Ví dụ, nếu bạn vẫn còn đăng nhập trên laptop, hãy vào mục bảo mật để tạo lại mã dự phòng và thêm lại phương thức 2 lớp.

Ưu tiên 4: Khôi phục tài khoản theo quy trình của dịch vụ

Nếu buộc phải khôi phục, hãy chuẩn bị giấy tờ/biểu mẫu theo yêu cầu, và tuyệt đối cảnh giác các bên trung gian mạo danh “hỗ trợ”. Quan trọng hơn, sau khi lấy lại được tài khoản, hãy thay mật khẩu, thu hồi phiên, rồi bật 2 lớp lại từ đầu.

Theo nghiên cứu của NIST từ SP 800-63B, nếu dùng kênh ngoài băng qua PSTN, hệ thống xác minh cần kiểm tra số điện thoại đã đăng ký gắn với thiết bị và việc đổi số phải được xem như “gắn thiết bị xác thực mới”, tức phải có kiểm soát chặt.

Xác thực 2 lớp có bị hack không? 5 rủi ro phổ biến và cách tránh

Có, xác thực 2 lớp vẫn có thể bị vượt qua nếu bạn chọn phương thức yếu hoặc bị lừa trong các kịch bản xã hội/kỹ thuật; nhưng bạn có thể giảm rủi ro mạnh bằng cách chọn phương thức “kháng phishing” và siết quy trình khôi phục. Dưới đây là 5 rủi ro phổ biến nhất và cách né.

1) Phishing thời gian thực (đánh cắp cả mã OTP)

Kẻ xấu dựng trang đăng nhập giả hoặc proxy, bạn nhập mật khẩu + mã OTP, chúng dùng ngay lập tức để đăng nhập thật. Cách tránh: ưu tiên passkey/khóa bảo mật, kiểm tra kỹ URL, bật cảnh báo đăng nhập và không nhập mã theo yêu cầu “khẩn cấp” từ tin nhắn lạ.

2) SIM swap / chiếm số điện thoại

Nếu bạn dùng SMS, kẻ xấu có thể xin cấp lại SIM hoặc chuyển số để nhận mã. Cách tránh: hạn chế SMS cho tài khoản quan trọng; đặt PIN với nhà mạng; chuyển sang TOTP hoặc khóa bảo mật.

3) Malware trên máy/điện thoại

Mã OTP có thể bị đánh cắp nếu thiết bị nhiễm mã độc hoặc bị chiếm quyền phiên đăng nhập. Cách tránh: cập nhật hệ điều hành, không cài app lạ, kiểm tra phiên đăng nhập, bật khóa màn hình mạnh và xác thực sinh trắc.

4) Tấn công “MFA fatigue” (spam thông báo đẩy)

Nếu bạn dùng push “Approve/Deny”, kẻ xấu sẽ spam yêu cầu xác nhận đến khi bạn bấm nhầm/đầu hàng. Cách tránh: bật number matching, bật “additional context”, và tuyệt đối không bấm chấp nhận nếu bạn không chủ động đăng nhập.

5) Lạm dụng khôi phục tài khoản

Nhiều vụ chiếm tài khoản không phá 2FA mà phá “đường vòng” khôi phục (email phụ yếu, câu hỏi bảo mật, số điện thoại cũ). Cách tránh: làm sạch phương thức khôi phục, cập nhật email/số, và lưu mã dự phòng an toàn.

Theo nghiên cứu của Verizon từ báo cáo DBIR 2024, “Use of stolen credentials” vẫn là hành động hàng đầu trong các vụ xâm nhập, chiếm 24% trong phân tích được nêu ở phần kết quả.

Theo nghiên cứu của Microsoft từ Microsoft Entra Blog, vào 09/2022, khi bật number matching và thêm ngữ cảnh, các nghiên cứu trong môi trường khách hàng thực tế cho thấy có thể loại bỏ kiểu tấn công MFA fatigue khi được kích hoạt.

Theo nghiên cứu của CISA từ tài liệu hướng dẫn number matching cho MFA, kỹ thuật “MFA fatigue” là một cách phổ biến để vượt qua push-based MFA, và number matching là biện pháp giảm rủi ro hiệu quả trong triển khai thực tế.

Các câu hỏi thường gặp về xác thực 2 lớp

Phần này trả lời nhanh các thắc mắc hay gặp khi bạn bật xác thực 2 lớp, đặc biệt là chuyện khác nhau giữa 2FA/MFA, dùng SMS có ổn không và dùng nhiều thiết bị thế nào. Tiếp theo, hãy đối chiếu với nhu cầu của bạn để chọn cấu hình ít “điểm yếu” nhất.

2FA và MFA có khác nhau không?

2FA là trường hợp cụ thể của MFA: 2 yếu tố; còn MFA có thể là 2 hoặc nhiều hơn. Trong thực tế, nhiều dịch vụ gọi chung là MFA dù bạn chỉ dùng 2 lớp, nên bạn cứ hiểu đơn giản: bật thêm lớp ngoài mật khẩu là đúng hướng.

Có nên dùng SMS làm lớp thứ hai không?

SMS tốt hơn “không có gì”, nhưng không nên là lựa chọn cuối cùng cho tài khoản quan trọng vì rủi ro SIM swap và bị chặn mã. Nếu có thể, chuyển sang TOTP hoặc passkey/khóa bảo mật.

Dùng nhiều thiết bị thì có bất tiện không?

Không nếu bạn cấu hình đúng: thêm ít nhất 2 phương thức (ví dụ TOTP + khóa bảo mật hoặc TOTP + mã dự phòng). Khi đổi máy, bạn chỉ cần đăng nhập bằng phương thức dự phòng rồi thêm thiết bị mới.

Tắt 2 lớp có làm mất dữ liệu không?

Không, tắt 2 lớp không xóa dữ liệu; nhưng nó làm giảm mạnh mức bảo vệ. Nếu bạn tắt vì “mất máy”, hãy ưu tiên khôi phục và cấu hình lại thay vì tắt hẳn.

Theo nghiên cứu của NIST từ SP 800-63B, việc dùng PSTN (bao gồm SMS) cho xác thực ngoài băng được xếp loại hạn chế (restricted) và cần kiểm soát chặt quy trình gắn/đổi thiết bị xác thực, nên SMS phù hợp hơn như phương án tạm thời hoặc dự phòng.

Ranh giới ngữ cảnh: Đến đây bạn đã hiểu và bật được xác thực 2 lớp đúng cách; phần dưới mở rộng thêm thói quen quản trị mật khẩu để giảm rủi ro từ gốc (mật khẩu yếu/tái sử dụng) và làm trải nghiệm đăng nhập mượt hơn.

Mở rộng: Kết hợp quản trị mật khẩu để giảm rủi ro lộ tài khoản

Kết hợp 2 lớp với quản trị mật khẩu tốt sẽ tạo “phòng tuyến kép”: giảm khả năng lộ mật khẩu và giảm hậu quả nếu mật khẩu bị lộ. Bên cạnh đó, bạn sẽ ít bị “mệt” khi đăng nhập nhiều dịch vụ mỗi ngày.

Biến mật khẩu thành nền chắc thay vì điểm yếu

Nguyên tắc cốt lõi là không tái sử dụng, tăng độ dài, và ưu tiên cụm mật khẩu. Khi kết hợp với 2 lớp, bạn đạt được trạng thái “mật khẩu lộ vẫn khó vào”, đồng thời vẫn giữ trải nghiệm đăng nhập hợp lý. Cách làm thực tế là tạo chính sách lưu mật khẩu an toàn theo từng nhóm tài khoản (email chính, mạng xã hội, ngân hàng, công việc).

Giảm rối khi bạn đăng nhập trên nhiều nơi

Nếu bạn hay đổi máy, dùng cả điện thoại và máy tính, hãy ưu tiên một quy trình nhất quán: 2 lớp bằng TOTP/passkey + phương án dự phòng. Điều này đặc biệt hữu ích khi bạn cần đồng bộ mật khẩu nhiều thiết bị mà vẫn tránh kiểu “ghi ra giấy/ghi note lung tung” dễ thất lạc.

Chọn công cụ quản lý phù hợp với mức rủi ro

Với tài khoản quan trọng, bạn nên cân nhắc dùng phần mềm bảo mật mật khẩu có uy tín, hỗ trợ tạo mật khẩu mạnh, kiểm tra trùng lặp và cảnh báo rò rỉ. Khi mật khẩu được quản trị tốt, 2 lớp phát huy đúng vai trò: chặn đăng nhập trái phép thay vì “chữa cháy” cho mật khẩu yếu.

Tải đúng nguồn và giữ quy trình kiểm tra trước khi cài

Đừng cài ứng dụng tạo mã/ứng dụng bảo mật từ nguồn không rõ ràng. Hãy ưu tiên kho ứng dụng chính thức hoặc website nhà phát triển; nếu bạn tham khảo trang tổng hợp như phanmemfree.top thì vẫn cần đối chiếu lại tên ứng dụng, nhà phát hành và đánh giá bảo mật trước khi tải và cài đặt.

Theo nghiên cứu của Microsoft từ trang hướng dẫn bảo mật tổ chức, vào 01/2025, Microsoft nêu rằng phần lớn tài khoản bị xâm phạm không bật MFA, cho thấy chỉ riêng việc bật thêm lớp xác thực đã tạo khác biệt lớn về khả năng bị chiếm tài khoản.