LastPass là trình quản lý mật khẩu giúp bạn lưu, tạo và tự điền thông tin đăng nhập một cách nhanh gọn, giảm rủi ro quên mật khẩu hoặc dùng lại mật khẩu yếu.

Nếu bạn đang bối rối giữa quá nhiều tài khoản (email, ngân hàng, mạng xã hội, công việc), LastPass sẽ gom mọi thứ vào một “kho” duy nhất để bạn kiểm soát dễ hơn, đồng thời tăng lớp bảo vệ khi đăng nhập.

Bên cạnh tiện lợi, điều người dùng quan tâm nhất là an toàn: dữ liệu được mã hóa ra sao, cần bật thiết lập nào, và dùng thế nào để tránh sai lầm khiến kho mật khẩu trở thành “một điểm rơi”.

Giới thiệu ý mới, dưới đây là cách hiểu đúng về LastPass, cách nó hoạt động, cách thiết lập chuẩn ngay từ đầu và các tình huống thực tế bạn nên biết trước khi dùng lâu dài.

LastPass là gì và giải quyết vấn đề nào của mật khẩu?

LastPass là ứng dụng quản lý mật khẩu giúp bạn lưu trữ thông tin đăng nhập trong một kho mã hóa và tự điền khi cần, thay vì phải nhớ hoặc ghi chép rời rạc.

Tiếp theo, để thấy rõ “vì sao cần”, hãy nhìn vào vấn đề phổ biến nhất: thói quen tái sử dụng mật khẩu và việc bị lộ thông tin đăng nhập.

Vì sao quản lý mật khẩu quan trọng hơn bạn nghĩ?

Có 3 lý do khiến quản lý mật khẩu trở thành nhu cầu thiết yếu: (1) quá nhiều tài khoản khiến bạn dễ dùng mật khẩu lặp lại, (2) rò rỉ dữ liệu xảy ra liên tục, (3) tấn công đoán mật khẩu và lừa đăng nhập ngày càng tinh vi.

Để minh họa, khi bạn dùng một mật khẩu cho nhiều nơi, chỉ cần một dịch vụ bị lộ là các tài khoản còn lại cũng “nguy cơ dây chuyền”. Vì vậy, một phần mềm bảo mật mật khẩu đúng nghĩa phải giúp bạn tạo mật khẩu mạnh, lưu an toàn và giảm thao tác đăng nhập.

Theo nghiên cứu của Google từ Harris Poll, vào 02/2019, 52% người được khảo sát thừa nhận tái sử dụng cùng một mật khẩu cho tất cả tài khoản.

Hơn nữa, điểm mạnh của LastPass nằm ở chỗ bạn không cần “nhớ hết”, mà chỉ cần nhớ đúng một mật khẩu chính để mở kho.

LastPass phù hợp với ai và dùng trong tình huống nào?

LastPass phù hợp nếu bạn muốn tối ưu 3 việc: tạo mật khẩu mạnh, lưu an toàn, và đăng nhập nhanh trên trình duyệt/điện thoại.

Cụ thể hơn, người hay đăng nhập nhiều website, làm freelancer, vận hành website, quản trị fanpage, hoặc quản lý nhiều tài khoản công việc sẽ thấy lợi ích rõ. Ngoài ra, nhu cầu đồng bộ mật khẩu nhiều thiết bị cũng là lý do phổ biến khiến người dùng tìm đến trình quản lý mật khẩu.

Như vậy, trước khi cài đặt, bạn cần hiểu LastPass hoạt động theo cơ chế nào để biết nên bật/tắt gì và đặt mật khẩu chính ra sao.

LastPass lưu và tự điền thông tin đăng nhập như thế nào?

LastPass hoạt động bằng cách mã hóa dữ liệu kho, lưu “bản mã” và chỉ giải mã trên thiết bị khi bạn mở kho bằng mật khẩu chính, sau đó tự điền đăng nhập theo quyền bạn cho phép.

Để bắt đầu, hãy nắm 2 phần quan trọng nhất: “kho mật khẩu” (vault) và “tiện ích mở rộng” (extension) giúp tự điền trên trình duyệt.

Kho mật khẩu (Vault) lưu gì và tự điền ra sao?

Vault thường lưu tài khoản đăng nhập (username/password), ghi chú bảo mật, địa chỉ, thẻ thanh toán (tùy thiết lập) và các biểu mẫu bạn chọn lưu.

Ví dụ, khi bạn đăng nhập một website lần đầu, tiện ích LastPass có thể hỏi lưu thông tin; lần sau, nó nhận diện trang và tự điền. Tuy nhiên, để an toàn, bạn nên bật chế độ yêu cầu xác nhận trước khi tự điền ở các trang nhạy cảm (ngân hàng, ví điện tử).

Quan trọng hơn, “tự điền” chỉ nên là công cụ tiện lợi; còn “bảo mật” nằm ở việc bạn quản lý quyền truy cập, xác thực đa yếu tố và thói quen sử dụng.

Mật khẩu chính có vai trò gì và nên đặt thế nào?

Mật khẩu chính là “chìa khóa” mở kho: nếu yếu thì bạn tự làm khó chính mình; nếu mạnh thì kho vẫn khó bị tấn công ngoại tuyến ngay cả khi dữ liệu bị sao chép.

Cụ thể, hãy ưu tiên cụm mật khẩu dài (passphrase) dễ nhớ nhưng khó đoán, tránh thông tin cá nhân, tránh lặp lại mật khẩu từng dùng. Kèm theo đó, bật xác thực đa yếu tố để giảm rủi ro bị chiếm tài khoản LastPass.

Theo nghiên cứu của NIST từ Information Technology Laboratory, vào 07/2025, các hệ thống nên yêu cầu mật khẩu tối thiểu 8 ký tự và nên cho phép độ dài tối đa ít nhất 64 ký tự.

Do đó, một mật khẩu chính dài và độc nhất là nền tảng trước khi bạn bàn đến tính năng nâng cao.

LastPass có an toàn không nếu bị lộ máy hoặc bị tấn công?

Có, LastPass có thể an toàn nếu bạn đặt mật khẩu chính mạnh, bật xác thực đa yếu tố và tuân thủ các nguyên tắc vận hành; nhưng không có công cụ nào “tự động an toàn” nếu dùng sai.

Tuy nhiên, để đánh giá đúng, bạn cần hiểu 3 lớp rủi ro: chiếm quyền tài khoản LastPass, lộ dữ liệu kho đã mã hóa, và lộ thông tin không mã hóa (metadata) tùy trường hợp.

Kịch bản 1: Bị lộ máy tính/điện thoại đang đăng nhập

Nếu thiết bị bị mất hoặc bị cài mã độc, nguy cơ lớn nhất là kẻ xấu lợi dụng phiên đăng nhập, cookie, hoặc keylogger để vượt qua lớp “nhớ mật khẩu”.

Ngược lại, nếu bạn bật khóa tự động, yêu cầu xác thực lại khi xem mật khẩu và bật đa yếu tố, rủi ro giảm đáng kể. Đặc biệt, hãy đặt thời gian tự khóa ngắn trên máy công cộng hoặc máy dùng chung.

Theo nghiên cứu của Microsoft từ dữ liệu Microsoft Entra trong báo cáo MDDR, vào 10/2024, Microsoft đã chặn khoảng 7.000 cuộc tấn công dựa trên mật khẩu mỗi giây trong năm trước đó.

Vì vậy, an toàn không chỉ nằm ở “mã hóa”, mà còn nằm ở cách bạn phòng vệ trên thiết bị.

Kịch bản 2: Lộ dữ liệu kho đã mã hóa (offline attack)

Trong kịch bản xấu, kẻ tấn công có thể có “bản sao kho” đã mã hóa và cố gắng bẻ khóa ngoại tuyến, trọng tâm là đoán mật khẩu chính của bạn.

Cụ thể, mật khẩu chính càng dài, càng khó bẻ bằng brute-force. Đồng thời, bạn nên bật đa yếu tố, cập nhật vòng băm/thiết lập bảo mật theo khuyến nghị, và tránh dùng mật khẩu chính trùng với bất kỳ mật khẩu nào khác.

Theo nghiên cứu của LastPass từ nhóm điều tra sự cố, vào 12/2022, công ty cho biết kẻ tấn công đã truy cập môi trường lưu trữ sao lưu và sao chép một số dữ liệu sao lưu liên quan đến kho mật khẩu.

Như vậy, cách tự bảo vệ tốt nhất vẫn là: mật khẩu chính mạnh + đa yếu tố + vệ sinh thiết bị.

Cách cài đặt LastPass và thiết lập bảo mật chuẩn ngay từ đầu?

Bạn có thể cài LastPass theo 4 bước: tạo tài khoản, cài tiện ích/ứng dụng, tạo mật khẩu chính mạnh, rồi bật các lớp bảo vệ quan trọng (đa yếu tố, cảnh báo đăng nhập, khóa tự động).

Sau đây, mình đi theo luồng “cài trước – khóa sau” để bạn dùng được ngay nhưng vẫn an toàn.

Bước 1–2: Tải và cài đặt đúng nguồn

Hãy tải từ nguồn chính thức để tránh bản giả mạo. Bạn có thể bắt đầu tại trang tải của LastPass và sau đó cài tiện ích phù hợp trình duyệt.

Trang tải chính thức: https://www.lastpass.com/download

Chrome Web Store (tiện ích): https://chromewebstore.google.com/detail/lastpass-free-password-ma/hdokiejnpimakedhajhdlcegeplioahd

Bên cạnh đó, nếu bạn dùng iOS/Android, hãy tìm “LastPass Password Manager” trên App Store/Google Play (ưu tiên nhà phát hành chính thức).

Bước 3: Thiết lập mật khẩu chính và quy tắc khóa tự động

Đặt mật khẩu chính theo kiểu “cụm từ dài + dễ nhớ + không liên quan dữ liệu cá nhân”, rồi bật khóa tự động sau một khoảng thời gian ngắn không hoạt động.

Cụ thể, trên máy tính cá nhân có thể đặt 5–10 phút; trên máy dùng chung nên ngắn hơn. Ngoài ra, bật yêu cầu nhập lại mật khẩu chính khi xem mật khẩu hoặc xuất dữ liệu kho.

Bước 4: Bật đa yếu tố và kiểm tra cảnh báo đăng nhập

Đa yếu tố (MFA) là lớp bảo vệ quan trọng nhất sau mật khẩu chính: dù ai đó biết mật khẩu, họ vẫn khó đăng nhập nếu thiếu yếu tố thứ hai.

Để hiểu rõ hơn, hãy ưu tiên ứng dụng xác thực hoặc khóa bảo mật phần cứng; đồng thời bật email cảnh báo khi có đăng nhập lạ và kiểm tra lịch sử truy cập định kỳ.

Theo nghiên cứu của Verizon từ đội DBIR, vào 05/2024, trong mô hình tấn công ứng dụng web cơ bản, 77% trường hợp xâm nhập bắt đầu bằng việc sử dụng thông tin đăng nhập bị đánh cắp.

Do đó, cài xong mà chưa bật MFA thì bạn mới chỉ đi được “nửa đường” của bảo mật.

LastPass có những tính năng nào đáng dùng cho cá nhân và gia đình?

LastPass nổi bật ở nhóm tính năng giúp bạn tạo mật khẩu mạnh, tự điền thông minh, và chia sẻ có kiểm soát (tùy gói), phù hợp cho nhu cầu cá nhân lẫn gia đình.

Ngoài ra, nếu bạn muốn tối ưu thói quen bảo mật, hãy tập trung vào 3 tính năng “gốc rễ” dưới đây thay vì bật mọi thứ cùng lúc.

Trình tạo mật khẩu và kiểm tra sức mạnh mật khẩu

Trình tạo mật khẩu giúp bạn tạo chuỗi dài, ngẫu nhiên, không dựa vào thói quen cá nhân. Đây là cách nhanh nhất để “cắt” việc tái sử dụng mật khẩu.

Ví dụ, bạn có thể tạo mật khẩu dài 16–24 ký tự cho dịch vụ quan trọng, và dài hơn cho email chính. Sau đó, dùng báo cáo/kiểm tra để phát hiện mật khẩu yếu hoặc trùng lặp, rồi thay dần theo mức ưu tiên.

Theo nghiên cứu của IBM Security từ Ponemon Institute, vào 07/2024, chi phí trung bình toàn cầu cho một vụ rò rỉ dữ liệu đạt 4,88 triệu USD, cho thấy đầu tư vào thói quen mật khẩu tốt có giá trị phòng ngừa.

Quan trọng hơn, hãy bắt đầu từ email, ngân hàng, mạng xã hội và các tài khoản có quyền quản trị.

Chia sẻ mật khẩu có kiểm soát (khi cần)

Thay vì gửi mật khẩu qua chat, tính năng chia sẻ giúp giảm rủi ro lộ lọt và cho phép thu hồi quyền khi cần.

Cụ thể hơn, nguyên tắc an toàn là: chỉ chia sẻ “quyền đăng nhập” khi bắt buộc, hạn chế người xem mật khẩu dạng rõ, và bật MFA cho chính tài khoản được chia sẻ để tránh bị chiếm.

Ngược lại, nếu bạn thường xuyên chia sẻ cho nhóm, hãy cân nhắc mô hình phân quyền và nhật ký truy cập ở gói dành cho tổ chức.

Lưu ghi chú bảo mật và dữ liệu nhạy cảm: nên và không nên

LastPass có thể lưu ghi chú bảo mật (mã dự phòng, câu hỏi khôi phục, thông tin cấu hình), nhưng bạn nên tránh lưu dữ liệu “tối mật” theo cách không có lớp kiểm soát bổ sung.

Ví dụ, nếu bạn lưu mã dự phòng, hãy thêm lớp bảo vệ: yêu cầu nhập lại mật khẩu chính khi xem, và giới hạn thiết bị được tin cậy. Bên cạnh đó, đừng quên sao lưu mã dự phòng MFA ở nơi an toàn, tách khỏi thiết bị chính.

Dùng LastPass cho nhóm/doanh nghiệp cần lưu ý gì để giảm rủi ro?

Có, LastPass có thể dùng cho nhóm/doanh nghiệp, nhưng bạn nên thiết kế quy trình (on/offboarding, phân quyền, kiểm tra truy cập) thay vì chỉ “mua gói và dùng”.

Đặc biệt, rủi ro lớn nhất trong tổ chức thường đến từ thiết bị nhân sự, quyền truy cập dư thừa và chia sẻ mật khẩu không kiểm soát.

Phân quyền theo vai trò và nguyên tắc “tối thiểu cần thiết”

Hãy chia theo vai trò: quản trị hệ thống, marketing, kế toán, chăm sóc khách hàng… và chỉ cấp đúng quyền cần dùng.

Cụ thể, thay vì dùng chung một tài khoản đăng nhập, bạn nên ưu tiên tài khoản riêng + phân quyền trên dịch vụ gốc. Khi buộc phải dùng chung, hãy dùng cơ chế chia sẻ có kiểm soát và thu hồi quyền ngay khi nhân sự rời nhóm.

Chuẩn hóa quy trình vào/ra (Onboarding/Offboarding)

Quy trình vào/ra giúp bạn tránh tình trạng “người cũ còn giữ quyền”, hoặc “mật khẩu đã đổi nhưng chưa cập nhật đồng bộ”.

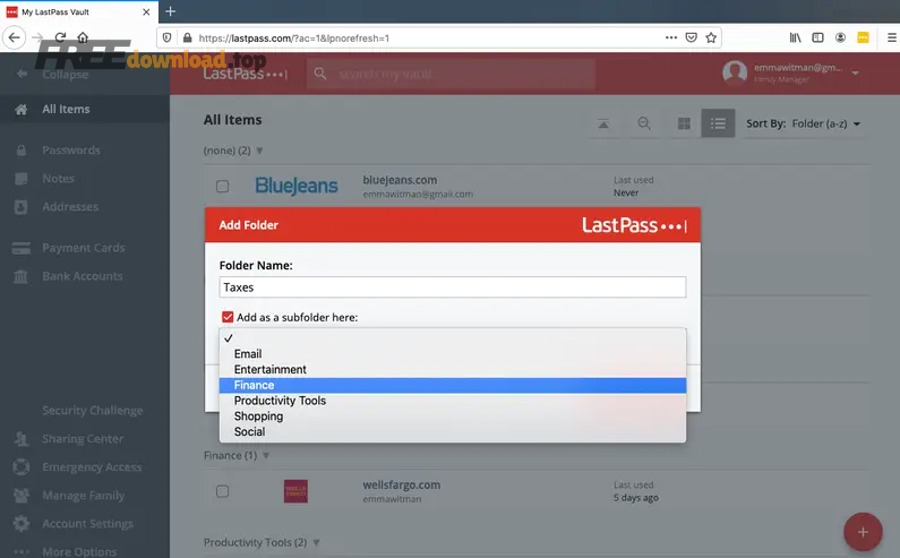

Ví dụ, khi onboarding: tạo bộ thư mục theo dự án, cấp quyền theo vai trò, bật MFA bắt buộc. Khi offboarding: thu hồi quyền, xoay vòng mật khẩu quan trọng, rà soát nhật ký đăng nhập.

Bảng kiểm nhanh: thiết lập tối thiểu cho nhóm để giảm rủi ro

Bảng này chứa các hạng mục cấu hình tối thiểu giúp đội nhóm giảm rủi ro từ mật khẩu yếu, chia sẻ tràn lan và thiết bị không an toàn.

Bảng này giúp bạn rà soát theo thứ tự ưu tiên: từ “bắt buộc” đến “nên có” để triển khai thực tế nhanh hơn.

| Hạng mục | Mức ưu tiên | Gợi ý triển khai |

|---|---|---|

| Bắt buộc MFA | Bắt buộc | Ưu tiên ứng dụng xác thực/khóa bảo mật; hạn chế SMS khi có lựa chọn tốt hơn |

| Phân quyền theo vai trò | Bắt buộc | Cấp quyền tối thiểu; tách quyền quản trị khỏi tài khoản thường |

| Kho thư mục theo dự án | Nên có | Đặt cấu trúc rõ ràng; tránh lưu mật khẩu “lung tung” theo cá nhân |

| Quy trình offboarding | Bắt buộc | Thu hồi quyền ngay; đổi mật khẩu trọng yếu; kiểm tra nhật ký truy cập |

| Chính sách thiết bị | Nên có | Yêu cầu cập nhật, khóa màn hình, chống mã độc; hạn chế dùng máy cá nhân không kiểm soát |

Theo nghiên cứu của ICO từ bộ phận Enforcement, vào 11/2025, cơ quan này công bố mức phạt £1.228.283 với LastPass UK Ltd liên quan tới các thiếu sót về biện pháp kỹ thuật và tổ chức trong bảo vệ dữ liệu.

Tóm lại, dùng trong tổ chức cần tư duy “quy trình + con người + công cụ”, không chỉ là cài phần mềm.

Contextual Border: Đến đây bạn đã nắm nền tảng vận hành và cách thiết lập an toàn khi dùng LastPass; phần tiếp theo mở rộng sang tình huống chuyển đổi và di chuyển dữ liệu một cách có kiểm soát.

Muốn chuyển khỏi LastPass: tiêu chí chọn và cách di chuyển an toàn

Nếu bạn muốn chuyển công cụ, cách an toàn nhất là xuất dữ liệu có kiểm soát, đổi mật khẩu trọng yếu theo ưu tiên, rồi nhập sang nơi mới và kiểm tra lại tự điền.

Dưới đây là bộ khung giúp bạn chọn đúng và chuyển dữ liệu không bị “đứt gãy” khi đăng nhập.

Tiêu chí chọn công cụ mới để không “mất công chuyển rồi lại hối”

Hãy đánh giá theo 5 tiêu chí: mô hình mã hóa, hỗ trợ nền tảng, trải nghiệm tự điền, khả năng khôi phục và minh bạch bảo mật.

Ví dụ, có người chuyển sang 1Password vì trải nghiệm và hệ sinh thái; người khác chọn công cụ nhẹ hơn tùy nhu cầu. Điều quan trọng là bạn phải thử bằng dữ liệu nhỏ trước khi chuyển toàn bộ.

Quy trình chuyển an toàn: xuất – kiểm – nhập – đổi dần

Xuất dữ liệu chỉ nên làm trên thiết bị sạch, mạng tin cậy, và xóa file xuất sau khi nhập xong.

Cụ thể: (1) xuất danh sách đăng nhập, (2) kiểm tra trùng lặp và mục nhạy cảm, (3) nhập vào công cụ mới, (4) đổi dần mật khẩu theo nhóm ưu tiên (email, ngân hàng, mạng xã hội, tài khoản quản trị).

Lưu ý về dữ liệu nhạy cảm và tự điền sau khi chuyển

Sau khi nhập, hãy kiểm tra các website quan trọng có tự điền đúng không, nhất là khi URL đăng nhập có nhiều biến thể (subdomain, SSO, trang trung gian).

Ngoài ra, nếu bạn từng lưu ghi chú bảo mật, hãy xem lại nơi lưu trữ mới có chính sách bảo vệ tương đương không.

Gợi ý thực tế cho người làm website/marketing

Nếu bạn vận hành nhiều site và tài khoản quảng cáo, hãy gom theo “dự án – vai trò – quyền” để người mới vào đội có thể nhận đúng quyền, đồng thời thu hồi nhanh khi cần. Bạn cũng có thể ghi chú quy trình nội bộ kèm theo, ví dụ lưu ở một nơi như phanmemfree để đội tra cứu, nhưng tuyệt đối không dán mật khẩu dạng rõ vào tài liệu chia sẻ công khai.

Theo nghiên cứu của Verizon từ đội DBIR, vào 05/2024, dữ liệu cho thấy thông tin đăng nhập bị đánh cắp xuất hiện trong gần một phần ba các vụ vi phạm trong 10 năm, nhấn mạnh tầm quan trọng của việc “xoay vòng” mật khẩu khi chuyển đổi.

Câu hỏi thường gặp về LastPass

Phần này trả lời nhanh các thắc mắc phổ biến để bạn xử lý tình huống thực tế, tránh mắc lỗi khi dùng lâu dài.

Để hiểu rõ hơn, hãy đọc theo đúng câu hỏi bạn gặp và áp dụng từng bước nhỏ, thay vì đổi mọi thứ trong một lần.

Quên mật khẩu chính thì có lấy lại được không?

Thường bạn không thể “khôi phục” theo kiểu gửi lại mật khẩu chính, vì nguyên tắc an toàn là kho được bảo vệ bằng chính mật khẩu đó. Tuy nhiên, bạn có thể có các tùy chọn khôi phục tùy cấu hình (thiết bị tin cậy, khôi phục theo cơ chế đã bật trước đó).

Vì vậy, hãy thiết lập khôi phục ngay từ đầu và lưu mã dự phòng MFA tách khỏi thiết bị chính.

Có nên lưu mật khẩu ngân hàng trong LastPass không?

Có thể, nhưng bạn nên bật lớp bảo vệ mạnh: MFA cho tài khoản LastPass, yêu cầu nhập lại mật khẩu chính khi xem mật khẩu, khóa tự động ngắn, và hạn chế thiết bị tin cậy.

Ngược lại, nếu bạn hay đăng nhập ở máy lạ, hãy cân nhắc không lưu tự điền cho các trang nhạy cảm hoặc chỉ dùng trên thiết bị cá nhân.

Khi nghi ngờ bị lộ, nên làm gì trước?

Hãy làm theo thứ tự: đổi mật khẩu chính (nếu có dấu hiệu), đăng xuất khỏi mọi thiết bị, đổi mật khẩu email chính, bật/đổi MFA, rồi đổi mật khẩu các tài khoản quan trọng nhất.

Tiếp theo, rà soát nhật ký đăng nhập và thu hồi quyền ở các chia sẻ/nhóm nếu có.

LastPass có miễn phí không và nên xem thông tin gói ở đâu?

Các gói có thể thay đổi theo thời điểm và khu vực. Cách an toàn là xem trực tiếp trên trang chính thức để biết quyền lợi và giới hạn hiện tại.

Trang gói/giá chính thức: https://www.lastpass.com/pricing

Nếu muốn dùng thêm công cụ khác song song thì có sao không?

Có thể dùng song song trong giai đoạn chuyển đổi, nhưng bạn phải kiểm soát “bản sao dữ liệu” để tránh rơi vào tình trạng lưu trùng, quên xóa file xuất, hoặc tự điền nhầm công cụ.

Theo nghiên cứu của IBM Security từ Ponemon Institute, vào 07/2024, chi phí trung bình cho một vụ rò rỉ dữ liệu đạt 4,88 triệu USD, nên các thao tác xuất/nhập dữ liệu kho cần làm thận trọng như xử lý tài liệu mật.